爱虫的种类繁多,数不胜数,下面小编就带大家前去发掘爱虫病毒的种类及总分析!希望能够帮助到你!谢谢!

爱虫病毒种类及总分析:VBS/LoveLetter.A 蠕虫的检测与清除

北京冠群金辰公司的KILL11.16版本已经可以检测 VBS/LoveLetter.A 蠕虫的所有组成部分。要清除被感染的系统,必须删除所有发现的带毒文件,而且必须删除以上提及的所有注册表中的键值。

VBS/LoveLetter.A 蠕虫家族

自从VBS/LoveLetter.A 蠕虫出现后,已经有几个变种出现,下面是所有已知变种的特征描述。KILL11.20版本已经包括了所有变种的检测代码,并加上LoveLetter 蠕虫家族的检测代码,以便可能检测未来出现的变种。

VBS/LoveLetter.A 蠕虫

邮件主题:ILOVEYOU

邮件附件名: LOVE-LETTER-FOR-YOU.TXT.vbs

HTML 文件: LOVE-LETTER-FOR-YOU.HTM

驻留文件: MSKernel32.vbs Win32DLL.vbs WinFAT32.exe

下载文件:WIN-BUGSFIX.exe

覆盖的 文件扩展名:vbs vbe js jse css wsh sct hta jpg jpeg mp3 mp2

VBS/LoveLetter.B (又名 VeryFunny) 蠕虫

邮件主题:Very Funny.vbs

邮件附件:Joke

HTML 文件: Very Funny.HTM

驻留文件:MSKernel32.vbs Win32DLL.vbs WinFAT32.exe

下载文件:WIN-BUGSFIX.exe

覆盖的文件扩展名:vbs vbe js jse css wsh sct hta jpg jpeg mp3 mp2

邮件主体内容:

无

VBS/LoveLetter.C 蠕虫

邮件主题:Susitikim shi vakara kavos puodukui...

邮件附件:LOVE-LETTER-FOR-YOU.TXT.vbs

HTML文件: LOVE-LETTER-FOR-YOU.HTM

驻留文件: MSKernel32.vbs Win32DLL.vbs WinFAT32.exe

下载文件: WIN-BUGSFIX.exe

覆盖的文件扩展名:vbs vbe js jse css wsh sct hta jpg jpeg mp3 mp2

邮件主体内容:

kindly check the attached LOVELETTER coming from me.(意为:请查收我用附件给您发送的情书)

VBS/LoveLetter.D 蠕虫

邮件主题:Mothers Day Order Confirmation

邮件附件: mothersday.vbs

HTML 文件: mothersday.HTM

驻留文件:MSKernel32.vbs Win32DLL.vbs

下载文件:无

覆盖文件扩展名:vbs vbe js jse css wsh sct hta ini bat mp3 mp2

邮件主体内容:

We have proceeded to charge your credit

card for the amount of $326.92 for the

mothers day diamond special.

We have attached a detailed invoice to

this email. Please print out the attachment

and keep it in a safe place.Thanks Again and

Have a Happy Mothers Day!

(意为:我们从您的信用卡中收取了$326.92,用于支付母亲节的特别钻石。详细发票请见邮件附件,请将其打印出来,并保管在安全的地方。再次表示感谢,母亲节快乐!)

VBS/LoveLetter.E 蠕虫

邮件主题: Important ! Read carefully !!

邮件附件:IMPORTANT.TXT.vbs

HTML 文件: LOVE-LETTER-FOR-YOU.HTM

系统驻留文件: ESKernel32.vbs ES32DLL.vbs WinFAT32.exe

下载文件:WIN-BUGSFIX.exe

覆盖 文件扩展名: vbs vbe js jse css wsh sct hta jpg jpeg mp3 mp2

邮件主体内容:

Check the attached IMPORTANT coming from me !(意为:请查收我在附件中给您发送的重要信息。)

VBS/LoveLetter.F 蠕虫

邮件主题:Dangerous Virus Warning

邮件附件:virus_warning.jpg.vbs

HTML 文件:Urgent_virus_warning.htm

系统驻留文件:MSKernel32.vbs Win32DLL.vbs

下载文件:setup24.exe

覆盖 文件扩展名:js jse css wsh sct hta wav txt gif doc htm html xls jpg

jpeg mp3 mp2

邮件主体内容:

There is a dangerous virus

circulating. Please click attached picture to view it and learn to avoid it.(意为:危险病毒正在大肆传播。请点击查看附件中的图画,以避免感染。)

VBS/LoveLetter.G 蠕虫

邮件主题:Virus ALERT!!!

邮件附件:protect.vbs

HTML文件: protect.HTM

系统驻留文件: MSKernel32.vbs Win32DLL.vbs

下载文件:无

覆盖文件扩展名:vbs vbe js jse css wsh sct hta jpg jpeg mp3 mp2 com bat

邮件主体内容:

Dear Symantec customer,

Symantec's AntiVirus Research Center began receiving reports regarding VBS.LoveLetter.A virus early morning on May 4, 2000 GMT.This worm appears to originate from the Asia Pacific region. Distribution of the virus is widespread and hundreds of thousands of machines are reported infected.

The VBS.LoveLetter.A is an Internet worm that uses Microsoft Outlook to e-mail itself as an attachment.

The subject line of the e-mail reads ILOVEYOU, with the attachment titled LOVE-LETTER-FOR-YOU.TXT.VBS. Once the attachment is opened, the virus replicates and sends an e-mail to all e-mail addresses listed in the address book. The virus also spreads itself via Internet relay chat and infects files on local and remote drives including files with extensions vbs, vbe, js, sje, css, wsh, sct, hta, jpg, jpeg, mp3, mp2.

Users should exercise caution when opening e-mails with this subject line, even if the e-mail is from someone they know, as that is how the virus is spread.

Symantec Corp. today announced availability of the virus definition to detect, repair and protect usersagainst the VBS.LoveLetter.A virus.

This definition is available now via Symantec's LiveUpdate and can also be downloaded from the following web sites:

" Also as a quick solution Symantec Corp. Offers Visual Basic Script to protect your PC against

this worm. (See attached.)

Note! When executed, this script will protect Your PC from being INFECTED by VBS.LoveLetter.A virus.

Symantec Corporation - a world leader in internet security technology.

邮件内容意为:

亲爱的 赛门铁克用户:

格林威治时间2000年5月4日早晨, 赛门铁克的反病毒研究中心(AntiVirus Research Center)收到许多关于VBS.LoveLetter.A病毒的报告。这一病毒来自 亚太地区,它正广泛传播,已有数十万台计算报告感染该病毒。

VBS.LoveLetter.A是一种Internet病毒,它把自己作为Microsoft Outlook 电子邮件的附件进行传播。

邮件主题为“ILOVEYOU”,附件为LOVE-LETTER-FOR-YOU.TXT.VBS。附件一旦打开,该病毒即复制自身,通过 电子邮件发送给地址薄中的所有人。该病毒还可通过Internet聊天传播,并感染本地/远程驱动器上扩展名为vbs, vbe, js, sje, css, wsh, sct, hta, jpg, jpeg, mp3, mp2的文件。

用户在打开这一主题的电子邮件时务必提高警惕,即便这封电子邮件来自他们所认识的人,这正是这一病毒得以大肆传播的原因。

赛门铁克公司日前发布 病毒特征库,以检测、修复、防护VBS.LoveLetter.A病毒。

用户可通过 赛门铁克的LiveUpdate获得最新病毒特征库,也可从网站下载。

赛门铁克公司还提供了快捷的解决方案,请见附件的Visual Basic Script。

注:当执行时,该程序将保护您的机器免遭VBS.LoveLetter.A virus感染。

VBS/LoveLetter.H 蠕虫

邮件主题:Bewerbung Kreolina

邮件附件:BEWERBUNG.TXT.vbs

HTML 文件:BEWERBUNG.HTM

系统驻留文件:MSKernel32.vbs Win32DLL.vbs WinFAT32.exe

下载文件:WIN-BUGSFIX.exe

覆盖文件扩展名: vbs vbe js jse css wsh sct hta jpg jpeg mp3 mp2

邮件主体内容:

Sehr geehrte Damen und Herren!

Note: German, pretending to be a resume.(意为:注:德文,冒充简历)

VBS/LoveLetter.I 蠕虫

邮件主题:Important ! Read carefully !!

附件: IMPORTANT.TXT.vbs

HTML文件:LOVE-LETTER-FOR-YOU.HTM

系统驻留文件:ESKernel32.vbs ES32DLL.vbs WinFAT32.exe

下载文件:WIN-BUGSFIX.exe

覆盖文件扩展名:vbs vbe js jse css wsh sct hta jpg jpeg mp3 mp2

邮件主体内容:

Check the attached IMPORTANT coming from me !

Note: Internal differences to the E variant in the code.

(意为:请查收我在附件中给您发送的重要信息。

注:在代码上与E变种的内部有所不同。)

4细节分析编辑

VBS/LoveLetter.A 蠕虫

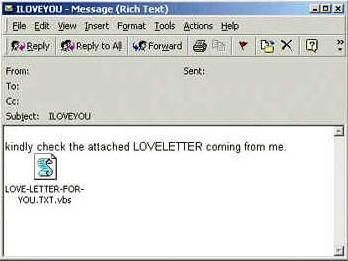

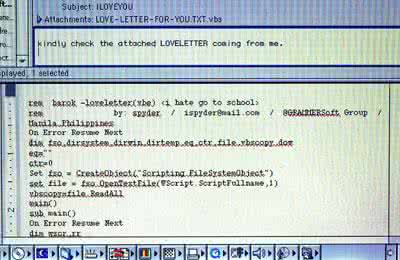

VBS/LoveLetter.A 蠕虫的特征(见图)

VBS/LoveLetter.A 是一个基于 e-mail 的VBS(Visual Basic Script) 蠕虫,它以一个电子邮件的附件到达您的邮箱(见图),邮件的主题是 ILOVEYOU(全大写,无空格)。

e-mail 的正文:

请尽快查收来自我的邮件附件的LOVELETTER。

e-mail 带有名为 LOVE-LETTER-FOR-YOU.TXT.vbs 的附件。.VBS扩展名是否显示,依赖于系统的设置。

如果您收到了一封与以上所述相符的e-mail,您不要打开邮件的附件,并立即删除e-mail。

LoveLetter 蠕虫通过产生如上所述的e-mail 传播,蠕虫自身作为邮件的附件,且发送给在Outlook 通讯簿中的所有收件人。在大的机构中,产生的大量e-mail 可能会使 电子邮件服务器超载,处于瘫痪状态。

LoveLetter 蠕虫传播的目标是Windows 98, 缺省安装的Windows 2000 和 Windows NT 4.0以及安装了Windows Scripting Host(WSH)引擎的Windows 95系统。 蠕虫使用不同的名字将自身复制到多重子目录中:

在Windows目录中的文件名是Win32DLL.vbs,在Windowssystem目录中的文件名为MSKernel32.vbs 和 LOVE-LETTER-FOR-YOU.TXT.vbs。

LoveLetter 蠕虫修改注册表信息,以便它在下次启动时能运行:

HKElkjhflkafkljhsajdkhfkajshfklafhlkajfhs

C:WINDOWSSYSTEMMSKernel32.vbs

HKEY_LOCAL_MACHINESoftwareMicrosoftWindowsCurrentVersionRunServicesWin

32DLL=C:WINDOWSWin32DLL.vbs

蠕虫还设置缺省的IE(Internet Explorer)主页,下载WIN_BUGFIX.exe 文件的一个副本,该文件看起来是一个“后门服务器”(backdoor server)。该文件在Web上真实的位置目前是关闭的。 HKEY_LOCAL_MACHINESoftwareMicrosoftWindowsCurrentVersionRunWinFAT32=C:WINDOWSSYSTEMWinFAT32

LoveLetter 蠕虫搜索所有的子目录,并用自身的副本覆盖(overwrite)扩展名为JPG, VBS, JS, JSE, CSS, WSH, SCT, HTA, MP3和MP2 的所有文件,给无VBS(non-VBS)后缀的文件名添加VBS扩展名。如:一个名为的文件将变为。下一次染毒文件被点击或被激活, 蠕虫将开始传播。

如果IRC(在线聊天系统)客户在系统中出现,LoveLetter 蠕虫将产生一个 HTML文件,将自身发送到IRC通道中。

爱华网

爱华网