DDoS攻击常用的工具是什么?

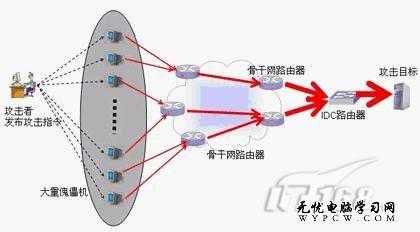

DDoS攻击实施起来有一定的难度,它要求攻击者必须具备入侵他人计算机的能力。但是很不幸的是一些傻瓜式的黑客程序的出现,这些程序可以在几秒钟内完成入侵和攻击程序的安装,使发动DDoS攻击变成一件轻而易举的事情。下面我们来分析一下这些常用的黑客程序。

1、Trinoo

Trinoo的攻击方法是向被攻击目标主机的随机端口发出全零的4字节UDP包,在处理这些超出其处理能力的垃圾数据包的过程中,被攻击主机的网络性能不断下降,直到不能提供正常服务,乃至崩溃。它对IP地址不做假,采用的通讯端口是:

攻击者主机到主控端主机:27665/TCP

主控端主机到代理端主机:27444/UDP

代理端主机到主服务器主机:31335/UDP

2、TFN

TFN由主控端程序和代理端程序两部分组成,它主要采取的攻击方法为:SYN风暴、Ping风暴、UDP炸弹和SMURF,具有伪造数据包的能力。

3、TFN2K

TFN2K是由TFN发展而来的,在TFN所具有的特性上,TFN2K又新增一些特性,它的主控端和代理端的网络通讯是经过加密的,中间还可能混杂了许多虚假数据包,而TFN对ICMP的通讯没有加密。攻击方法增加了Mix和Targa3。并且TFN2K可配置的代理端进程端口。

4、Stacheldraht

Stacheldraht也是从TFN派生出来的,因此它具有TFN的特性。此外它增加了主控端与代理端的加密通讯能力,它对命令源作假,可以防范一些路由器的RFC2267过滤。Stacheldrah中有一个内嵌的代理升级模块,可以自动下载并安装最新的代理程序。

如何有效的抵御DDos攻击?由于DDoS攻击具有隐蔽性,因此到目前为止我们还没有发现对DDoS攻击行之有效的解决方法。所以我们要加强安全防范意识,提高网络系统的安全性。可采取的安全防御措施有以下几种:

1、及早发现系统存在的攻击漏洞,及时安装系统补丁程序。对一些重要的信息(例如系统配置信息)建立和完善备份机制。对一些特权帐号(例如管理员帐号)的密码设置要谨慎。通过这样一系列的举措可以把攻击者的可乘之机降低到最小。

2、在网络管理方面,要经常检查系统的物理环境,禁止那些不必要的网络服务。建立边界安全界限,确保输出的包受到正确限制。经常检测系统配置信息,并注意查看每天的安全日志。

3、利用网络安全设备(例如:防火墙)来加固网络的安全性,配置好它们的安全规则,过滤掉所有的可能的伪造数据包。

4、比较好的防御措施就是和你的网络服务提供商协调工作,让他们帮助你实现路由的访问控制和对带宽总量的限制。

5、当你发现自己正在遭受DDoS攻击时,你应当启动您的应付策略,尽可能快的追踪攻击包,并且要及时联系ISP和有关应急组织,分析受影响的系统,确定涉及的其他节点,从而阻挡从已知攻击节点的流量。

6、当你是潜在的DDoS攻击受害者,你发现你的计算机被攻击者用做主控端和代理端时,你不能因为你的系统暂时没有受到损害而掉以轻心,攻击者已发现你系统的漏洞,这对你的系统是一个很大的威胁。所以一旦发现系统中存在DDoS攻击的工具软件要及时把它清除,以免留下后患。

爱华网

爱华网